El estado actual de la disputa entre China y EE.UU. tiende a ser comparado con la guerra fría. Si bien ambos procesos tienen sus similitudes, en particular que, en ambos casos, dos poderes se ven enfrascados en la tan antigua como trágica trampa de Tucídides, el presente pleito observa ciertas particularidades. Una de ellas es el papel estelar de las nuevas tecnologías.

La discordia del 5G

La carrera entre las distintas potencias por el desarrollo de la tecnología 5G ha sido un tema recurrente en los medios de comunicación. Se estima que en 2019 la cobertura del 5G alcanzaba el 5% del total de la demanda y se espera que sea de entre un 55% y 65% para el año 2025, según el Ericsson Mobility Report de 2019. El cambio no solo se encuentra en la velocidad de conexión, sino también en toda la infraestructura necesaria para ponerlo en marcha, desde antenas y estaciones de base, hasta cables de fibra óptica.

A las puniciones sobre las megacorporaciones chinas vinculadas a la tecnología 5G, se le sumó la prohibición del uso de las redes sociales chinas Tik Tok (de Tencent Holdings) y WeChat (una aplicación de aplicaciones, que concentra las funciones de Facebook, Instagram, Uber, pagos y transacciones, Amazon e incluso Tinder, perteneciente a ByteDance) en EEUU y otros países. Estos son algunos ejemplos de cómo los avances tecnológicos se constituyen como un campo de conflicto a escala global. Por supuesto, el asunto excede en sí mismo a la tecnología. En el trasfondo está el tire y afloje entre las grandes potencias, que pugnan por instalar el modelo de sistema internacional que les es afín.

El desarrollo tecnológico está estrechamente vinculado a la autonomía de los Estados y su capacidad de influencia. El gigante norteamericano y la potencia media no son los únicos que expresan su preocupación por estos asuntos. Sin ir más lejos, Corea del Sur ya puso en marcha su propia red de 5G y Rusia ha logrado desconectarse de la red global para probar su propia internet soberana, totalmente independiente.

La brecha tecnológica entre China y EE.UU. se ha reducido de manera dramática. Si bien el segundo continúa liderando en cuanto a número de patentes registradas y aportes para investigación, alcanzando un 2.84% de su PBI para 2018, la República Popular acorta cada vez más las distancias, con un 2.19% de su PBI según sifras del Banco Mundial.

Es esta tendencia la que despierta una creciente preocupación en el establishment de Washington. El proyecto estratégico “Hecho en China 2025”, lanzado en 2015, solo encrespó más los ánimos. El mencionado plan tiene como objetivo la puesta a punto de todo el aparato productivo del país, convirtiendo a la República Popular en el epicentro mundial de la innovación y las Startups.

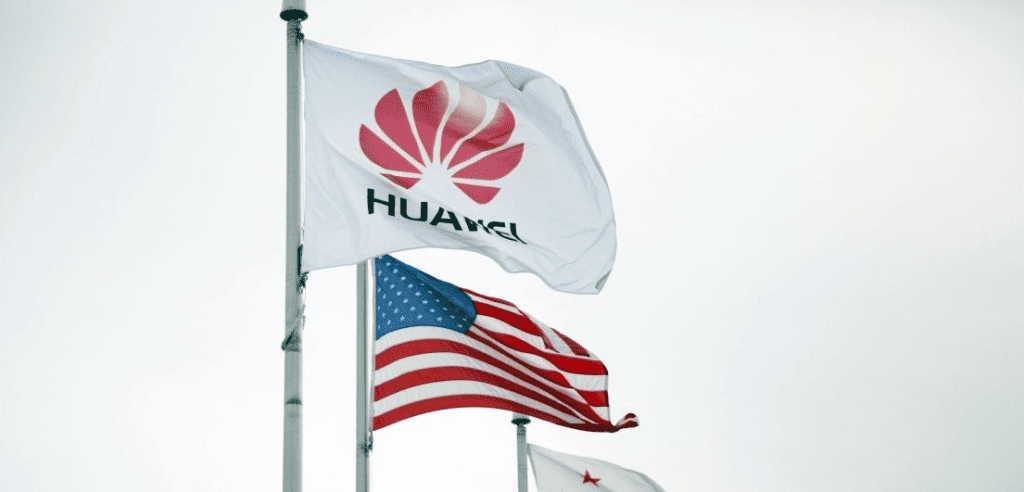

La estrategia de seguridad nacional sobre el 5G, presentado por EE.UU. en marzo del 2020, deja en claro como plantarán cara a Pekín. Estados Unidos y sus aliados deben “liderar el desarrollo, emplazamiento y administración de una infraestructura de 5G segura y confiable” (National Strategy to Secure 5G, 2020). El mismo documento alerta sobre los riesgos en la cadena de suministros globales para los insumos, los estándares de calidad de los bienes y servicios y su fiabilidad en materia de seguridad.

Las mismas advertencias fueron subscriptas por el gobierno británico, quien había intentado introducir los servicios de 5G de Huawei, antes de que el plan fuese dejado de lado frente a las duras críticas de la administración Trump.

La insistencia sobre una cadena global de producción confiable es uno de los principales inconvenientes para la industria de altas tecnologías china. Compañías de vanguardia, como Huawei y ZTE, todavía tienen que importar muchos de los subcomponentes de los kits que son incapaces de fabricar. Los Softwares de Microsoft, microchips de Intel y Qualcom son algunos ejemplos. La dependencia de las IT chinas de subcomponentes extranjeros la hace extremadamente vulnerable a las sanciones comerciales. La inclusión de Huawei en el Entity List, por lo que se le prohíbe realizar cualquier tipo de transacciones con bienes estadounidenses, fue en esta dirección.

A pesar de todo, el descomunal salto tecnológico de China le ha permitido poner en marcha su propia red de internet, desconectada del resto del mundo y funcionando con sus propias aplicaciones y redes sociales. Esto le ha otorgado dos ventajas: En primer lugar, mantiene a su población convenientemente alejada de la influencia de los medios occidentales y, adicionalmente, creó una especie de sistema de sustitución de importaciones para las IT, quienes no deben competir en el mercado local con sus contrapartes de Silicon Valley. Esto pone sobre plano la siguiente gran preocupación de EE.UU.

Las redes sociales como la caja de Pandora política.

Las redes sociales ya son parte de nuestras vidas, pero mientras navegamos, likeamos, comentamos o buscamos información, dejamos el vestigio de la llamada huella digital, que es esencialmente el rastro de lo que tendemos a consumir, de lo que nos agrada y lo que no, de nuestros sueños, prejuicios y miedos. Poderosos algoritmos se encargan de procesar esta información y numerosas son las controversias que desentrañan su uso.

En 2018 se desató el escándalo, luego de que se revelara que Facebook había utilizado ilegalmente datos de sus usuarios, facilitándolos a otras compañías dedicadas a la comunicación política. Cambridge Analytica fue la que más destacó, no solo para la escala de su participación, sino porque utilizó esta información para llevar a adelante campañas políticas a lo largo del mundo, entre ellas las de Donald Trump en EEUU, el Brexit y la de Mauricio Macri en Argentina.

A través de una publicación en un blog la empresa Facebook anunció medidas adicionales para proteger la privacidad de los usuarios Stephen Lam / Reuters

Las implicancias de la intervención de Cambridge Analytica en todos estos lugares es difícil de cuantificar, pero es necesario entender como los datos fueron utilizados, en función de conducir la conducta de muchos electores. En primer lugar, la compañía realizaba encuestas de personalidad a través de esta red social. Así obtuvieron el perfil psicológico y el acceso a la cuenta de unos 265.000 usuarios, pero estos a su vez aceptaron, sin saberlo, que los investigadores pudieran hacerse con la información de las cuentas de sus contactos.

El paso siguiente era agrupar las encuestas de personalidad en distintos segmentos, para luego cotejar el comportamiento de los usuarios en las cuentas con los perfiles actitudinales de los electores, logrando así un mapa de la personalidad de todo el país. El esfuerzo de la campaña comunicacional subsiguiente no estaría dirigido al conjunto de ellos, sino a los clasificados como “influenciables”. El bombardeo constante hacia estos individuos involucraba noticias a favor de un candidato, fake news contrarias a su adversario, entre otras, que funcionaban como estímulos emocionales.

En el caso del Brexit, el esfuerzo comunicacional se enfocó en ciudadanos apáticos, descreídos del régimen imperante y que se sentían olvidados, no sin razón, por la élite política británica. Estos individuos no solían participar en las elecciones, por lo que los partidos tradicionales no los tomaban en consideración en sus estrategias de campaña, algo que si hicieron las mentes detrás del Brexit. Las redes y dispositivos electrónicos de estos sectores se vieron plagados de propaganda a favor de la salida de la UE, instigándolos a abandonar su descreimiento e incitándolos a participar del proceso electoral. El resultado es bien conocido.

Campañas por el estilo tuvieron lugar también en EEUU, Italia, Kenia, Colombia y Argentina, entre otros. Es de entenderse que exista un miedo justificado en que las empresas chinas, cuyo nivel de transparencia está por demás puesto en duda, pudiesen llegar a intervenir electoralmente en otros países a través de la información obtenida de aplicaciones como We Chat.

Bibliografía

Ackerman, R. K. (1 de septiembre de 2020). China Blends Economic and Political Might for Telecom Primacy. Obtenido de https://www.afcea.org/content/china-blends-economic-and-political-might-telecom-primacy?utm_source=Informz&utm_medium=Email&utm_campaign=Informz%20Email&_zs=pIIVg1&_zl=wNG47#

Bermúdez, Á. (15 de junio de 2019). www.bbc.com. Obtenido de https://www.bbc.com/mundo/noticias-internacional-48644856

Matthew Rosenberg y Gabriel J. X. Dance. (10 de abril de 2018). www.nytimes.com. Obtenido de https://www.nytimes.com/es/2018/04/10/espanol/facebook-cambridge-analytica.html

Mizrahi, D. (1 de abril de 2018). www.infobae.com. Obtenido de https://www.infobae.com/america/mundo/2018/04/01/como-opero-cambridge-analytica-en-el-brexit-la-otra-eleccion-manipulada-con-los-datos-de-facebook/

Moresi, A. (Febrero de 2020). Observatorio Argentino del Ciberespacio. Obtenido de http://190.12.101.91/jspui/bitstream/1847939/1356/1/2020%2001%20BOLETIN%2020%20OAC.pdf

Mundial, B. (2018). datos.bancomundial.org. Obtenido de https://datos.bancomundial.org/indicator/GB.XPD.RSDV.GD.ZS

National Strategy to Secure 5G. (marzo de 2020). Obtenido de https://www.whitehouse.gov/wp-content/uploads/2020/03/National-Strategy-5G-Final.pdf?_cldee=YW1vcmVzaTUxQGdtYWlsLmNvbQ%3d%3d&recipientid=contact-a5e4c470e59de911a97d000d3a233b72-7f85b85c378c424d9f93bc3be0dfe7bc&esid=96e47e8d-a479-ea11-a811-000d3a210cf2

Nicolás CanosaGonzalo Fiore Viani. (2019). publicaciones.unpaz.edu.ar. Obtenido de https://publicaciones.unpaz.edu.ar/OJS/index.php/bordes/article/view/529

Report, E. M. (noviembre de 2019). www.ericsson.com. Obtenido de https://www.ericsson.com/en/press-releases/2019/11/ericsson-mobility-report-5g-subscriptions-to-top-2.6-billion-by-end-of-2025#:~:text=The%20report%20also%20projects%20that,of%20global%20mobile%20data%20traffic.&text=In%202020%2C%205G%2Dcompatible%20devic

US Government. (2020). National Strategy to Secure 5G. marzo.

Willet, M. (28 de enero de 2020). www.iiss.org. Obtenido de https://www.iiss.org/blogs/analysis/2020/01/csfc-uk-huawei-and-5g-six-myths-debunked?_cldee=YW1vcmVzaTUxQGdtYWlsLmNvbQ%3d%3d&recipientid=contact-a5e4c470e59de911a97d000d3a233b72-af94cc6b63c343dbb37007dca62a13b3&esid=c7e0ee90-ba42-ea11-a812-000d3a44a8e9